تطوير استراتيجيات الأمن السيبراني لحماية البنية التحتية للبيانات الضخمة في مشاريع المدن الذكية السعودية من هجمات الفدية المتطورة

تطور المملكة استراتيجيات أمن سيبراني متكاملة لحماية البنية التحتية للبيانات الضخمة في المدن الذكية من هجمات الفدية المتطورة، عبر تقنيات الذكاء الاصطناعي والأطر التنظيمية والشراكات الدولية.

تطور السعودية استراتيجيات أمن سيبراني متكاملة تعتمد على الذكاء الاصطناعي والأطر التنظيمية والشراكات الدولية لحماية البنية التحتية للبيانات الضخمة في المدن الذكية من هجمات الفدية المتطورة.

تطور المملكة استراتيجيات أمن سيبراني متقدمة لحماية البنية التحتية للبيانات الضخمة في مشاريع المدن الذكية من هجمات الفدية المتطورة. تعتمد هذه الاستراتيجيات على تقنيات الذكاء الاصطناعي والأطر التنظيمية والشراكات الدولية والكوادر المؤهلة لضمان أمن التحول الرقمي.

📌 النقاط الرئيسية

- ✓تطور السعودية استراتيجيات أمن سيبراني متكاملة لحماية البنية التحتية للبيانات الضخمة في المدن الذكية من هجمات الفدية المتطورة

- ✓تعتمد الحماية على تقنيات الذكاء الاصطناعي والأطر التنظيمية والشراكات الدولية والكوادر المؤهلة

- ✓تهدف الاستراتيجيات إلى ضمان استمرارية التحول الرقمي وتحقيق أهداف رؤية 2030

في عصر التحول الرقمي المتسارع، تشهد المملكة العربية السعودية طفرة غير مسبوقة في مشاريع المدن الذكية التي تعتمد بشكل أساسي على البنية التحتية للبيانات الضخمة (Big Data Infrastructure). مع توقع وصول حجم البيانات المُولدة في المدن الذكية السعودية إلى أكثر من 50 زيتابايت بحلول 2030، أصبحت هذه الأنظمة هدفاً مغرياً لهجمات الفدية المتطورة (Advanced Ransomware Attacks) التي تهدد بتعطيل الخدمات الحيوية وابتزاز المؤسسات. وفقاً لتقرير الهيئة الوطنية للأمن السيبراني، شهدت المملكة زيادة بنسبة 40% في هجمات الفدية المستهدفة للبنى التحتية الرقمية خلال العام الماضي، مما يفرض تطوير استراتيجيات أمن سيبراني متكاملة تحمي القلب النابض للتحول الرقمي السعودي.

ما هي تحديات حماية البنية التحتية للبيانات الضخمة في المدن الذكية السعودية؟

تواجه البنية التحتية للبيانات الضخمة في المدن الذكية السعودية تحديات أمنية فريدة تختلف عن الأنظمة التقليدية. أولاً، تعتمد هذه البنى على تكامل معقد بين أنظمة إنترنت الأشياء (IoT) وأجهزة الاستشعار الذكية ومراكز البيانات الضخمة، مما يخلق نقاط هجوم متعددة. ثانياً، تتدفق البيانات بشكل مستمر من مصادر متنوعة مثل أنظمة النقل الذكي والمرافق العامة والخدمات البلدية، مما يصعب عملية المراقبة الأمنية الشاملة. ثالثاً، تعمل العديد من مشاريع المدن الذكية السعودية مثل نيوم والقدية على بيانات حساسة تتعلق بالأمن الوطني والاقتصاد، مما يجعلها أهدافاً استراتيجية للمجموعات الإلكترونية المعادية.

تشير إحصائيات مركز العمليات الأمنية الوطني إلى أن 65% من الهجمات الإلكترونية على البنى التحتية الرقمية السعودية تستهدف الثغرات في أنظمة البيانات الضخمة. كما أن طبيعة البيانات الضخمة التي تخزن معلومات بالغة الحساسية عن المواطنين والعمليات التشغيلية تجعلها عرضة لهجمات الفدية التي تهدف إلى تشفير البيانات وطلب فدية مالية كبيرة. تضيف التعقيدات التقنية في إدارة وتخزين ومعالجة هذه الأحجام الهائلة من البيانات طبقة إضافية من التحديات الأمنية تتطلب حلولاً متخصصة.

كيف تطور المملكة استراتيجيات الأمن السيبراني المتكاملة؟

تتبنى المملكة العربية السعودية نهجاً استباقياً في تطوير استراتيجيات الأمن السيبراني من خلال إطار عمل متعدد المستويات. على المستوى الوطني، تقود الهيئة الوطنية للأمن السيبراني (NCA) جهود حماية البنى التحتية الرقمية عبر إصدار الأطر التنظيمية والمعايير الفنية الإلزامية. تم إطلاق الإطار الوطني للأمن السيبراني الذي يحدد متطلبات أمنية صارمة لمشغلي البنية التحتية الحيوية، بما في ذلك مشاريع المدن الذكية. كما تعمل وزارة الاتصالات وتقنية المعلومات على تطوير سياسات حوكمة البيانات التي تضمن المعالجة الآمنة للبيانات الضخمة.

على مستوى المشاريع، تتضمن استراتيجيات الحماية تطبيق نموذج الأمن الصفري الثقة (Zero Trust Security Model) الذي يفترض أن جميع المستخدمين والأجهزة غير موثوقين حتى يتم التحقق من هويتهم. يتم دمج تقنيات الذكاء الاصطناعي للكشف عن التهديدات بشكل استباقي، حيث يمكن لأنظمة التعلم الآلي تحليل أنماط تدفق البيانات الضخمة واكتشاف الأنشطة المشبوهة في الوقت الفعلي. كما تعتمد مراكز البيانات السعودية تقنيات التشفير المتقدمة لحماية البيانات في حالة السكون والنقل والمعالجة، مع تطبيق مبادئ الخصوصية المصممة (Privacy by Design) منذ مرحلة التصميم الأولى للمدن الذكية.

لماذا تعتبر هجمات الفدية المتطورة تهديداً خاصاً للبيانات الضخمة؟

تشكل هجمات الفدية المتطورة تهديداً وجودياً للبنية التحتية للبيانات الضخمة بسبب عدة عوامل مترابطة. أولاً، تستهدف هذه الهجمات بشكل متزايد أنظمة البيانات الضخمة لقيمتها الاستراتيجية العالية، حيث يمكن لمهاجم واحد أن يشل شبكة كاملة من الخدمات الذكية. ثانياً، تطورت تقنيات هجمات الفدية لتصبح أكثر تعقيداً، مع ظهور برمجيات فدية كخدمة (Ransomware-as-a-Service) تسمح لمجرمي الإنترنت بتنفيذ هجمات متطورة بدون مهارات تقنية عالية. ثالثاً، تعتمد العديد من عمليات المدن الذكية على البيانات في الوقت الفعلي، مما يعني أن أي تعطيل لنظام البيانات يمكن أن يؤدي إلى شلل فوري في الخدمات الحيوية مثل إدارة المرور والطاقة.

وفقاً لدراسة أجرتها مدينة الملك عبدالعزيز للعلوم والتقنية، فإن 78% من هجمات الفدية على الأنظمة السعودية تستغل ثغرات في أنظمة إدارة البيانات الضخمة. تتبع هذه الهجمات نمطاً متطوراً يبدأ بالتجسس الإلكتروني لجمع المعلومات عن البنية التحتية المستهدفة، ثم الانتشار الأفقي عبر الشبكة، وأخيراً تشفير البيانات وطلب فدية. تكمن الخطورة في أن بعض مجموعات الفدية تهدد أيضاً بنشر البيانات المسروقة إذا لم يتم دفع الفدية، مما يضاعف الضرر على السمعة والثقة في الخدمات الرقمية الحكومية.

ما هي التقنيات المتقدمة المستخدمة في الحماية من هجمات الفدية؟

تعتمد استراتيجيات الحماية المتقدمة على مجموعة من التقنيات المبتكرة التي تتكامل مع بيئة البيانات الضخمة. تقنية كشف وتصدي السلوك الشاذ (Behavioral Anomaly Detection) تستخدم خوارزميات الذكاء الاصطناعي لمراقبة أنماط الوصول إلى البيانات الضخمة واكتشاف الانحرافات عن السلوك الطبيعي. تقنيات العزل الديناميكي (Dynamic Isolation) تسمح بعزل أجزاء من البنية التحتية عند اكتشاف تهديد، مما يمنع انتشار هجمات الفدية عبر الشبكة بأكملها. أنظمة النسخ الاحتياطي الذكية (Intelligent Backup Systems) تحفظ نسخاً مشفرة من البيانات الضخمة في مواقع متعددة، مع قدرة استعادة سريعة في حالة الهجوم.

تشمل التقنيات الأخرى منصات أوركسترة الأمن (Security Orchestration Platforms) التي تدمج أدوات أمنية متعددة لأتمتة الاستجابة للحوادث، وتقنيات التمويه (Deception Technology) التي تنشئ أصولاً وهمية لجذب المهاجمين واكتشاف تكتيكاتهم. تعمل شركة سدايا (SDAIA) على تطوير منصات أمنية متخصصة للبيانات الضخمة تستخدم تحليلات السلوك الشبكي (Network Behavior Analytics) للكشف عن هجمات الفدية في مراحلها المبكرة. كما تتبنى مراكز البيانات السعودية تقنيات التجزئة الأمنية (Secure Segmentation) لعزل بيئات البيانات الحساسة عن الشبكات العامة.

كيف تساهم الشراكات الدولية في تعزيز الأمن السيبراني السعودي؟

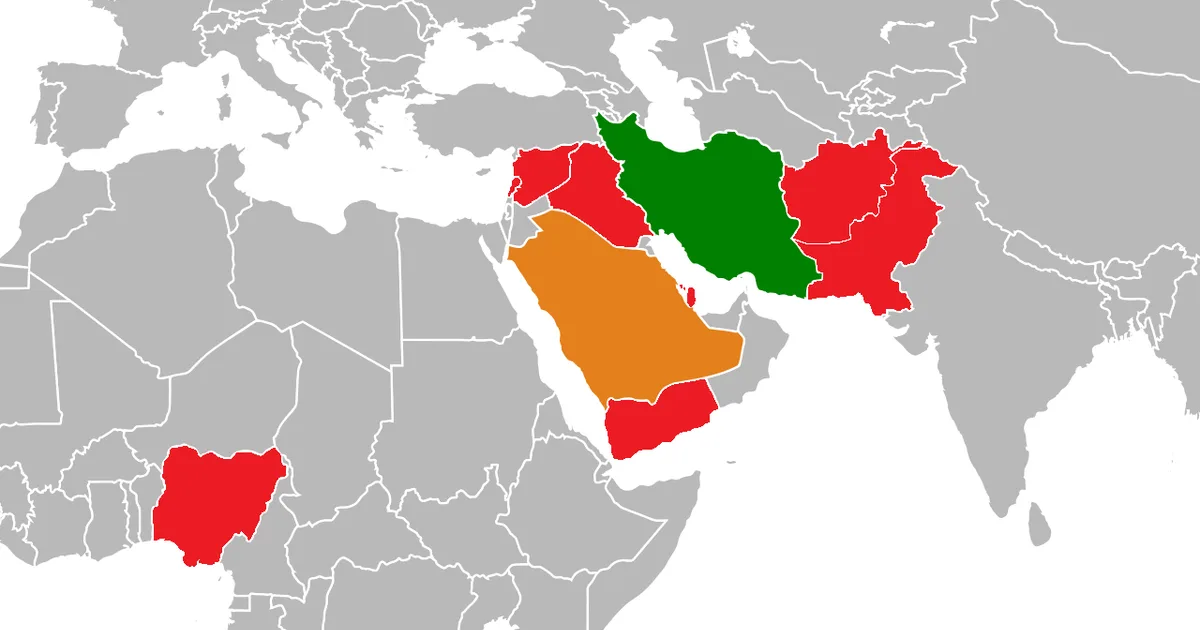

تساهم الشراكات الدولية الاستراتيجية في نقل الخبرات العالمية وتوطين التقنيات المتقدمة لحماية البنية التحتية للبيانات الضخمة. تتعاون الهيئة الوطنية للأمن السيبراني مع منظمات دولية مثل الاتحاد الدولي للاتصالات (ITU) والمنظمة الدولية للمعايير (ISO) لتطوير معايير أمنية متوافقة مع أفضل الممارسات العالمية. كما أبرمت المملكة شراكات مع شركات أمن سيبراني عالمية مثل بالو ألتو نتوركس وفورتينت لتطوير حلول مخصصة للبيئة السعودية.

تشمل هذه الشراكات برامج تدريبية متقدمة لتأهيل الكوادر الوطنية في مجال أمن البيانات الضخمة، وتبادل المعلومات عن التهديدات الإلكترونية الناشئة، وتطوير مراكز عمليات أمنية مشتركة. تعمل مدينة الملك عبدالله للطاقة الذرية والمتجددة على شراكات بحثية مع مؤسسات أكاديمية عالمية لتطوير تقنيات كشف متقدمة لهجمات الفدية. كما تشارك المملكة في مبادرات دولية مثل الميثاق العالمي للأمن السيبراني الذي يهدف إلى حماية البنى التحتية الرقمية الحيوية على مستوى العالم.

ما هو دور الذكاء الاصطناعي في مواجهة هجمات الفدية المتطورة؟

يلعب الذكاء الاصطناعي دوراً محورياً في تطوير أنظمة دفاع ذكية قادرة على مواجهة هجمات الفدية المتطورة. تعتمد أنظمة الكشف القائمة على الذكاء الاصطناعي على تحليل كميات هائلة من بيانات السجلات الأمنية (Security Logs) لاكتشاف أنماط الهجوم المخفية. تقنيات معالجة اللغة الطبيعية (NLP) تستخدم لتحليل اتصالات مجموعات الفدية وتوقع تحركاتها التالية. نماذج التعلم العميق (Deep Learning) يمكنها التعرف على توقيعات برمجيات الفدية الجديدة حتى قبل تحديث قواعد البيانات الأمنية.

تعمل منصة الذكاء الاصطناعي السعودية (SAI Platform) التي طورتها سدايا على دمج قدرات الذكاء الاصطناعي في أنظمة الأمن السيبراني للبيانات الضخمة. يمكن لهذه الأنظمة محاكاة هجمات الفدية المحتملة (Attack Simulation) لتقييم نقاط الضعف واستباق الهجمات الفعلية. كما تستخدم تقنيات التعلم المعزز (Reinforcement Learning) لتحسين استراتيجيات الاستجابة للحوادث بناءً على نتائج الهجمات السابقة. تشير التقديرات إلى أن أنظمة الذكاء الاصطناعي يمكنها تقليل وقت الكشف عن هجمات الفدية بنسبة تصل إلى 85% مقارنة بالأساليب التقليدية.

كيف يتم تأهيل الكوادر الوطنية لحماية البنية التحتية للبيانات الضخمة؟

تتبنى المملكة استراتيجية شاملة لتأهيل الكوادر الوطنية في مجال أمن البيانات الضخمة من خلال برامج تعليمية وتدريبية متخصصة. أطلقت الهيئة الوطنية للأمن السيبراني برنامج «سايبر برو» (CyberPro) الذي يتضمن مسارات تدريبية متقدمة في أمن البيانات الضخمة والدفاع ضد هجمات الفدية. تتعاون الجامعات السعودية مثل جامعة الملك سعود وجامعة الأميرة نورة بنت عبدالرحمن مع القطاع الخاص لتطوير مناهج أكاديمية تلبي احتياجات سوق العمل.

تشمل المبادرات الأخرى إطلاق أكاديمية الأمن السيبراني بالشراكة مع القطاع الخاص، وبرامج الزمالة المهنية في مراكز البيانات الكبرى، ومسابقات القرصنة الأخلاقية (Ethical Hacking Competitions) التي تركز على حماية أنظمة البيانات الضخمة. تعمل هيئة تقويم التعليم والتدريب على اعتماد شهادات مهنية دولية في مجال أمن البيانات الضخمة. وفقاً لإحصاءات وزارة التعليم، تم تخريج أكثر من 5000 متخصص في الأمن السيبراني خلال العامين الماضيين، مع تخصيص 30% من المقاعد لمسار أمن البيانات الضخمة.

«حماية البنية التحتية للبيانات الضخمة في المدن الذكية ليست خياراً تقنياً فحسب، بل مسؤولية وطنية تتطلب تعاوناً كاملاً بين جميع الجهات المعنية» - الهيئة الوطنية للأمن السيبراني

في الختام، يمثل تطوير استراتيجيات الأمن السيبراني لحماية البنية التحتية للبيانات الضخمة في مشاريع المدن الذكية السعودية أولوية وطنية لضمان استمرارية التحول الرقمي وتحقيق أهداف رؤية 2030. من خلال الجمع بين الأطر التنظيمية المتقدمة والتقنيات المبتكرة والكوادر المؤهلة والشراكات الدولية، تضع المملكة أسساً متينة لنظام أمني مرن قادر على مواجهة هجمات الفدية المتطورة. يتطلب المستقبل استمرار الاستثمار في البحث والتطوير، وتعزيز الوعي الأمني، وتبني ثقافة الأمن السيبراني كمسؤولية مشتركة بين الحكومة والقطاع الخاص والمواطنين، لضمان أن تظل المدن الذكية السعودية نموذجاً عالمياً للابتكار الآمن والمستدام.

المصادر والمراجع

- السعودية - ويكيبيديا — ويكيبيديا

- رؤية 2030 - ويكيبيديا — ويكيبيديا

- نيوم - ويكيبيديا — ويكيبيديا

- الذكاء الاصطناعي - ويكيبيديا — ويكيبيديا

- الأمن السيبراني - ويكيبيديا — ويكيبيديا

الكيانات المذكورة

كلمات دلالية

هل وجدت هذا المقال مفيداً؟ شاركه مع شبكتك.